Le droit préférentiel de souscription (DPS) constitue le premier rempart contre la dilution lors d’une levée de fonds. Découvrez son fonctionnement, les conditions de suppression et les stratégies pour préserver

60–65 % : très technique, expert / 70–75 % : business spécialisé / 80–85 % : business accessible / 90 %+ : vulgarisation grand public

Le 17 janvier 2025 marque un tournant historique pour le secteur financier européen. Le règlement DORA (Digital Operational Resilience Act) est entré pleinement en application, imposant aux banques, assurances et institutions financières une transformation profonde de leur approche de la cybersécurité et de la gouvernance numérique.

Contrairement à une simple réglementation IT, DORA redéfinit la responsabilité des dirigeants face au risque numérique. La question n’est plus « Sommes-nous protégés ? » mais « Sommes-nous résilients ? »

DORA est un règlement européen qui impose aux acteurs du secteur financier de démontrer leur résilience opérationnelle numérique. Autrement dit : la capacité à prévenir, résister, répondre et récupérer face à un incident cyber ou technologique majeur.

Le périmètre d’application du règlement est d’une ampleur inédite :

DORA ne se limite pas à renforcer la cybersécurité. Il impose une transformation structurelle autour de 5 piliers fondamentaux :

Le board devient directement responsable de la stratégie de résilience numérique. Les articles 5 à 8 du règlement imposent aux instances dirigeantes une triple obligation :

« DORA transforme la cybersécurité en responsabilité stratégique des dirigeants »

— Haas Avocats

Chaque entité doit mettre en place un cadre structuré de gestion des risques technologiques :

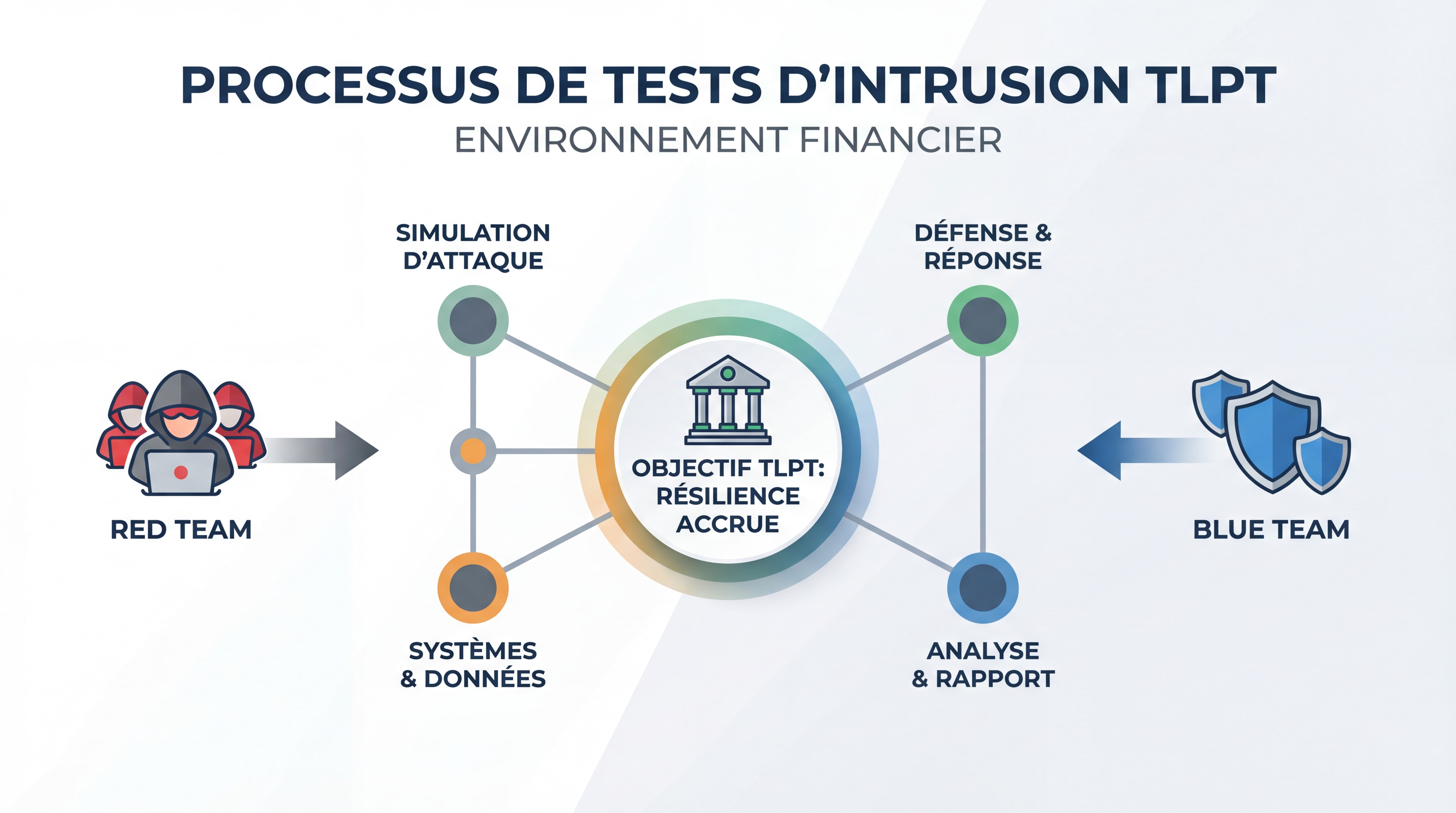

Les grandes institutions doivent réaliser des tests d’intrusion avancés (Threat Led Penetration Testing) basés sur des scénarios réels d’attaque. Ces tests doivent être effectués au moins une fois tous les trois ans.

On passe d’un audit de conformité à une simulation d’attaque réelle menée par des équipes de « hackers éthiques » sur les systèmes en production.

| Caractéristique | Tests traditionnels | TLPT sous DORA |

|---|---|---|

| Approche | Prédéfinie et statique | Basée sur l’intelligence des menaces |

| Environnement | Souvent en pré-production | Systèmes en production réelle |

| Fréquence | Ponctuelle | Obligatoire tous les 3 ans |

| Périmètre | Limité | Incluant les prestataires ICT critiques |

| Objectif | Identifier des vulnérabilités | Tester la résilience globale |

DORA impose des délais de notification stricts pour les incidents majeurs :

Les fournisseurs cloud, SaaS et prestataires IT deviennent eux-mêmes surveillés à l’échelle européenne. Les institutions financières doivent :

DORA transforme profondément trois équilibres fondamentaux du secteur financier :

Les régulateurs européens renforcent leur contrôle sur les infrastructures numériques financières. Les Autorités Européennes de Supervision (AES) disposent désormais de pouvoirs d’investigation et de sanction directs sur les prestataires ICT critiques.

Les dirigeants ne peuvent plus déléguer entièrement le risque IT à la DSI. La responsabilité personnelle des administrateurs est engagée en cas de manquement grave aux obligations de résilience.

Les institutions résilientes inspirent confiance aux marchés et aux investisseurs. Dans un contexte où 73% des incidents de cybersécurité sont liés à l’erreur humaine, la résilience devient un avantage concurrentiel mesurable.

📊 5,4% du budget IT en moyenne – Budget cybersécurité du secteur financier

La résilience devient un facteur de différenciation stratégique.

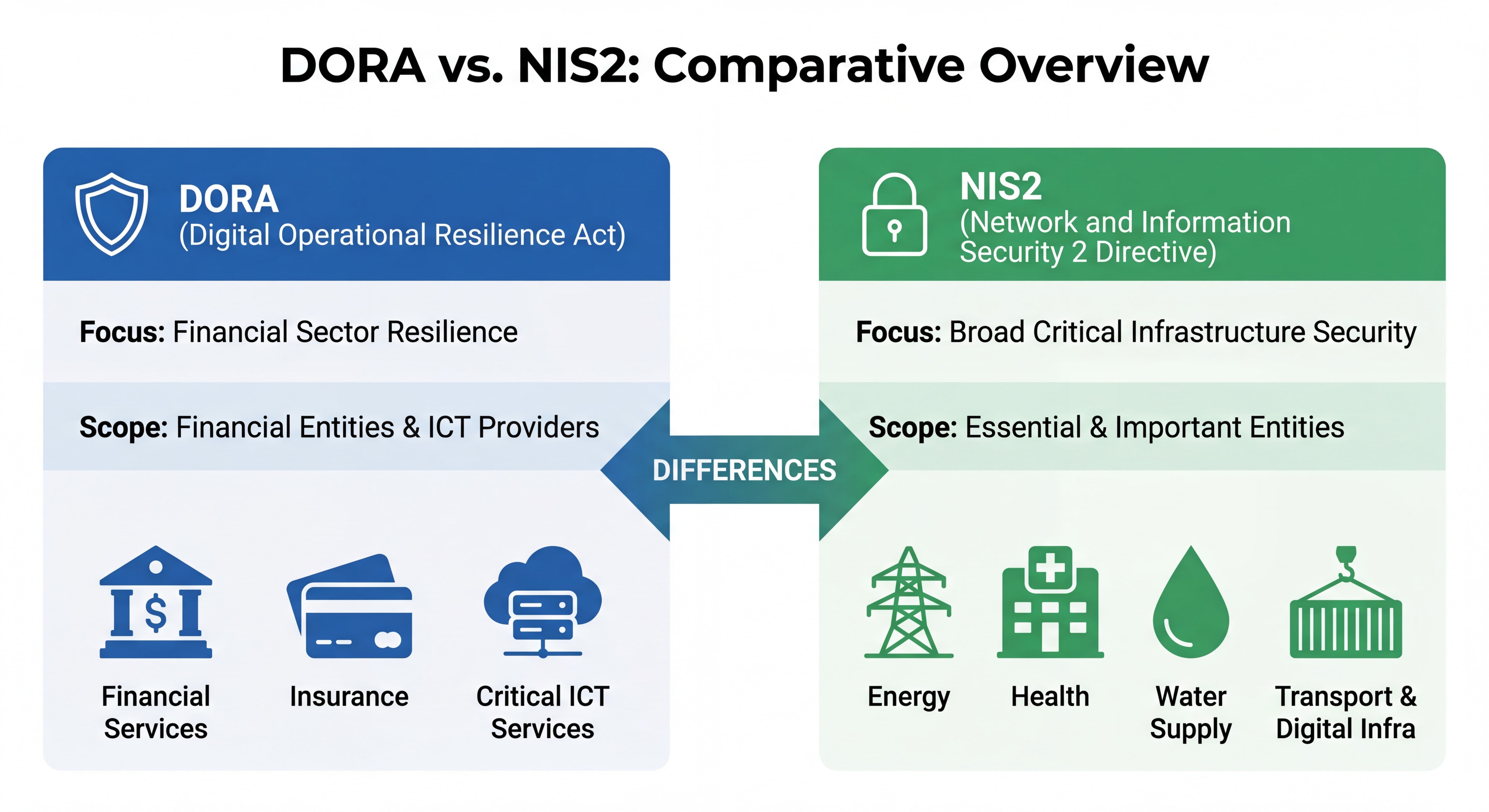

Beaucoup d’organisations se demandent comment articuler DORA avec la directive NIS2, également entrée en vigueur en 2024. Voici les différences clés :

| Critère | DORA | NIS2 |

|---|---|---|

| Nature juridique | Règlement (application directe) | Directive (transposition nationale) |

| Périmètre | Spécifique au secteur financier | Transverse à 18 secteurs critiques |

| Profondeur | Très détaillé sur la gouvernance IT | Axé sur la gestion du risque cyber |

| Prestataires | Encadrement strict des ICT critiques | Encadrement des entités essentielles |

| Tests | TLPT obligatoires tous les 3 ans | Moins prescriptif |

| Reporting | 4 heures pour notification initiale | 24 heures pour incidents majeurs |

| Principe | Lex specialis (prioritaire) | Lex generalis (subsidiaire) |

Principe clé : DORA est plus structurant pour les acteurs financiers que NIS2. En cas de chevauchement, DORA prévaut (principe de lex specialis). Cependant, les institutions financières peuvent également être soumises à NIS2 pour des aspects non couverts par DORA.

Les sanctions prévues par DORA sont dissuasives :

La conformité DORA ne peut reposer uniquement sur des déclarations internes. Les tests TLPT, la cartographie des dépendances ICT critiques et la gestion formalisée des risques exigent une évaluation indépendante.

Dans ce contexte, les audits réalisés par des cabinets qualifiés PASSI constituent un levier structurant. Un audit PASSI permet de tester la robustesse réelle des systèmes en production, d’évaluer les processus de gouvernance ICT et de produire une preuve objective de résilience face aux régulateurs.

Pour les institutions financières, il ne s’agit plus seulement de se déclarer conformes, mais de démontrer leur capacité à résister à un choc systémique.

Au-delà de la contrainte réglementaire, DORA offre une opportunité stratégique rare pour les organisations qui l’anticipent :

Ce règlement oblige à repenser les circuits décisionnels et à intégrer la résilience numérique au cœur de la stratégie d’entreprise.

L’obligation de cartographier et surveiller les prestataires ICT permet d’identifier les redondances, optimiser les coûts et réduire la complexité.

Dans un contexte où 94% des grandes entreprises disposent d’une assurance cyber, démontrer sa conformité DORA devient un critère de investisseurs.

DORA encourage l’adoption de solutions cloud résilientes avec des clauses contractuelles renforcées et des garanties de continuité.

Le cadre DORA fournit une grille d’analyse robuste pour évaluer les risques technologiques lors de fusions-acquisitions ou partenariats stratégiques.

DORA peut devenir un levier de modernisation stratégique pour les organisations qui dépassent la simple logique de conformité.

DORA n’est pas un projet IT. C’est un révélateur de la maturité organisationnelle de votre :

La résilience n’est pas technique. Elle est systémique.

Les organisations les plus matures intègrent DORA dans une démarche plus large de transformation digitale, où la résilience devient un principe de design organisationnel, pas une contrainte subie.

DORA est entré en application le 17 janvier 2025 dans l’ensemble des 27 États membres de l’Union européenne. Contrairement à une directive, ce règlement s’applique directement sans nécessiter de transposition nationale, garantissant une harmonisation totale des exigences.

Les sanctions peuvent atteindre jusqu’à 2% du chiffre d’affaires annuel mondial pour les entités financières, ou 1 million d’euros pour les sanctions individuelles. Au-delà des amendes, les organisations s’exposent à une perte d’agrément, des restrictions opérationnelles et une atteinte majeure à leur réputation.

DORA est un règlement lex specialis qui prévaut sur NIS2 pour le secteur financier. Là où DORA fixe des règles spécifiques, il prime sur les exigences générales de NIS2. Cependant, les institutions financières peuvent rester soumises à NIS2 pour les aspects non couverts par DORA.

Le TLPT (Threat Led Penetration Testing) est un test d’intrusion avancé basé sur des scénarios réels d’attaque, réalisé sur les systèmes en production. Les grandes institutions financières systémiques doivent effectuer ces tests au moins tous les 3 ans, en incluant leurs prestataires ICT critiques.

Oui, DORA s’applique à toutes les entités financières régulées, quelle que soit leur taille, y compris les fintech, prestataires de services de paiement et fournisseurs de services sur crypto-actifs. L’intensité des obligations est toutefois proportionnée à la taille et au profil de risque de chaque entité.

📊 Plus de 22 000 entités financières concernées par DORA dans l’Union européenne (Source: Commission Européenne, 2026)

💰 240 milliards de dollars : dépenses mondiales prévues en cybersécurité en 2026, soit une hausse de 12,5% (Source: Gartner, 2026)

⚡ 4 heures : délai maximal pour la notification initiale d’un incident majeur sous DORA (vs 24h pour NIS2)

🎯 73% des incidents de cybersécurité sont liés à l’erreur humaine, soulignant l’importance des formations obligatoires (Source: Tenexa, 2026)

🔒 94% des grandes entreprises disposent d’une assurance cyber, contre seulement 3,5% des PME (Source: Jedha, 2026)

La finance européenne entre dans une ère de régulation numérique structurante. DORA impose une discipline nouvelle, mais offre aussi une opportunité rare : transformer la contrainte réglementaire en avantage stratégique.

Les organisations qui réussiront ne seront pas celles qui cocheront des cases de conformité. Ce seront celles qui intégreront la résilience dans leur design organisationnel, qui feront de la gouvernance numérique un pilier de leur stratégie, et qui transformeront leurs obligations réglementaires en catalyseur de modernisation.

Dans un monde où les cybermenaces évoluent constamment et où l’interdépendance numérique s’accroît, la résilience opérationnelle numérique n’est plus une option. C’est la condition même de la pérennité et de la compétitivité dans le secteur financier de 2026 et au-delà.

Le message de DORA est clair : dans l’économie numérique, la résilience est le nouveau capital.

D’autres articles sur GOWeeZ :

Pourquoi les investisseurs deviennent beaucoup plus exigeants sur la cyber sécurité depuis NIS2

Cyber Resilience Act : pourquoi cette réglementation européenne devient un enjeu stratégique pour les entreprises technologiques

Advisor , Investisseur et Consultant auprès des dirigeants d'entreprise - Fondateur de GOWeeZ !

Lorsqu'on a commencé à s'intéresser à DORA, on a été frappé par le décalage entre l'importance de ce règlement et le peu d'informations claires disponibles en français. On a donc décidé d'écrire cet article pour rendre ce sujet complexe accessible à tous. Notre objectif était simple : expliquer DORA sans jargon inutile, en mettant l'accent sur ce qui compte vraiment pour les professionnels concernés. On espère que cette lecture vous aidera à mieux comprendre les enjeux et les implications concrètes de ce règlement.

Fabrice Clément Tweet